¿Cómo evitar ataques de phishing en las notificaciones electrónicas?

Cada vez son mas los correos que recibimos y que aparentan proceder de una fuente oficial, pero que en realidad, son un intento de estafa para robar tu información personal o confidencial.

Este tipo de correos suelen ser de administraciones públicas, tales como Seguridad Social, Agencia tributaria, Dirección general de Tráfico, Correos… Sin embargo, es una estafa cada vez mas utilizada, llamada phishing, cuyo fin es obtener información personal o financiera de sus destinatarios.

En este post te contamos cómo prevenir e incluso anular el phishing en tus notificaciones electrónicas

¿Qué es el phishing?

Se trata de un ciberataque cada vez más recurrente, en el que se suplanta la identidad de instituciones públicas con correos malintencionados, que simulan ser de confianza para obtener información personal o financiera como el robo de contraseñas, tarjetas de crédito o datos personales de sus destinatarios.

Existen diferentes técnicas, aunque la más común es en forma de correo electrónico o mensaje de texto. La mayor parte de ocasiones, el mensaje exige que la víctima abra un mensaje de correo o de texto y vaya a un sitio web actuando de inmediato o, en caso negativo, tendrá que afrontar alguna consecuencia.

¿Cómo reconocer estos ataques?

Algunas señales de intento de phishing pueden ser:

- Ofertas llamativas, como una oferta atractiva, un gran descuento, decir que has ganado un premio, la lotería o algo similar

- El mensaje contiene enlaces extraños o poco comunes

- No se reconoce el remitente, o la dirección de correo electrónico no es oficial

- El mensaje contine archivos adjuntos inesperados o desconocidos, que al ser abiertos contienen malware, ransomware u otra amenaza similar

¿Cómo puedo prevenir el Phishing?

-

No abras correos electrónicos de remitentes que no conozcas

-

No hagas clic en un enlace dentro de un correo electrónico a menos que sepas exactamente a dónde lleva.

-

Si te solicitan proporcionar información confidencial, comprueba que la URL de la página comienza con “HTTPS” en lugar de simplemente “HTTP”. No es una garantía, pero la mayoría de los sitios legítimos utilizan HTTPS porque es más seguro.

-

Si sospechas que un correo electrónico no es legítimo, selecciona un nombre o parte del texto del mensaje y llévalo a un motor de búsqueda para ver si existe algún ataque de phishing conocido que utiliza los mismos métodos.

-

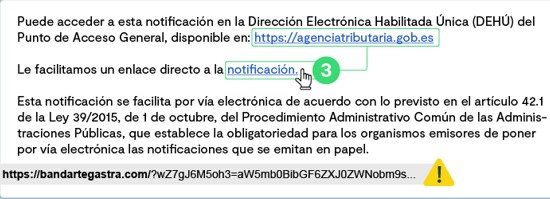

Puedes pasar el cursor del ratón por encima del enlace para ver si es legítimo.

A continuación, te dejamos algunos de los indicios que te ayudarán a identificar cuando un correo puede estar infectado:

- Verifica siempre la dirección de correo del remitente. Si el dominio es sospechoso, es posible que se trate de un correo falso

- Si el correo sólo tiene tu dirección de correo electrónico como información personal, es posible que se trate de un intento de phishing. A menudo utilizan listas de direcciones de correo electrónico para llegar a un gran número de personas, por lo que es poco probable que tengan más información sobre ti.

- No hagas clic en enlaces de correos. Al mantener el ratón unos segundos sobre los enlaces directos, puedes ver la dirección a la que apuntan. Si esta dirección es sospechosa o diferente, es posible que se trate de un correo de phishing.

- Fijarse en la extensión del dominio, por ejemplo la oficial del gobierno seria ".gob.es", lo que ya nos indica que es una web fiable.

- Tono de urgencia: estos correos suelen intentar llamar ha hacer clic sobre le mensaje. Si el correo que has recibido te pide que realices una acción inmediatamente o te advierte de un problema grave, es posible que se trate de un correo de phishing

- Si los vínculos del pie de página no llevan a ninguna parte, es posible que se trate de una página falsa creada con el objetivo de recopilar tus datos personales.

¿Cómo protegerse de estos ataques?

-

Refuerza la seguridad en tu ordenador: Instala un antivirus y mantéenlo actualizado para que pueda detectar posibles amenazas

-

Revisa periódicamente tus cuentas bancarias, por si pudiera haber alguna irregularidad online

-

Configura la actualización automática del programa. Estas actualizaciones podrían ofrecerle una protección crucial contra las amenazas de seguridad.

-

Proteja sus cuentas usando un sistema de autenticación de múltiples factores.Hay algunas cuentas que ofrecen un mayor nivel de seguridad porque para iniciar la sesión en su cuenta usted tiene que ingresar dos o más credenciales (puede ser un pin, un código de acceso, hulla digital, reconocimiento facial….)

-

Realiza de forma frecuente copias de seguridad de los datos de tu equipo ya sea en un disco externo o en la nube.

-

Utiliza contraseñas seguras y diferentes para cada servicio que utilices